Patch CVE-2013-3900 MS13-098 WinVerifyTrust

Un articolo su una CVE del 2013, nel 2023. Purtroppo è necessario, perché ancora oggi non basta avere i sistemi Windows aggiornati per proteggersi da questa vulnerabilità, occorre implementare manualmente la correzione per abilitare la patch di sicurezza.

Veloce retrospettiva

Il 10 dicembre 2013 è stata pubblicata la CVE-2013-3900 relativa a una vulnerabilità nella convalida della firma di WinVerifyTrust, che consente agli aggressori di sfruttare il padding di una firma di Windows Authenticode per inserire codice non autorizzato.

La soluzione di Microsoft consisteva nell'offrire una soluzione "opt-in" che poteva essere attivata aggiungendo una coppia di chiavi di registro.

Questa modifica era stata inizialmente pianificata da Microsoft per diventare l'opzione predefinita, ma è stata ufficialmente abbandonata il 29 luglio 2014, probabilmente perché le modifiche causavano problemi nell'installazione di software firmato con Windows Authenticode.

Ritorno al futuro

Dieci anni dopo, i sistemi Windows 10, Windows 11 e Windows Server soffrono della stessa vulnerabilità e, come dieci anni fa, è necessario implementare le chiavi di registro per attivare la patch che è disabilitata “by Design”.

Perché oggi è un problema

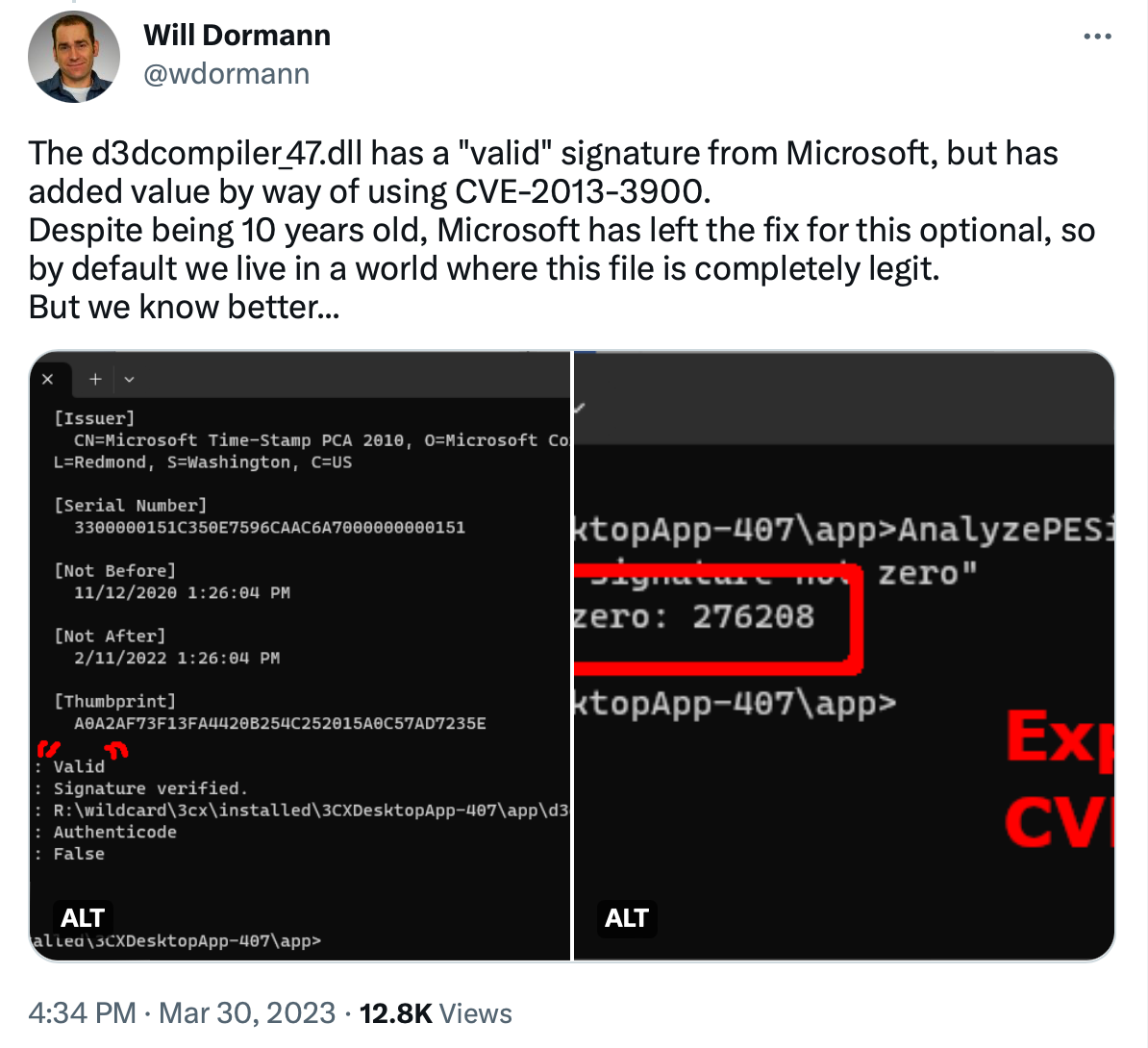

Senza mezzi termini, questa vulnerabilità è sfruttata quotidianamente dagli attori criminali. Un esempio freschissimo? La violazione supply-chain con il client di 3CX. All’interno del client compromesso è presente una DLL “firmata da Microsoft” che in realtà contiene all’interno una shellcode.

Cosa fare

Per abilitare la patch è sufficiente aggiungere due chiavi di registro e riavviare.

Windows Registry Editor Version 5.00[HKEY_LOCAL_MACHINE\Software\Microsoft\Cryptography\Wintrust\Config]"EnableCertPaddingCheck"="1"[HKEY_LOCAL_MACHINE\Software\Wow6432Node\Microsoft\Cryptography\Wintrust\Config]"EnableCertPaddingCheck"="1"Qui trovate tutte le info nel dettaglio:

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2013-3900

A buon rendere!